Επεξήγηση της ευπάθειας της δειγματοληψίας μικροαρχιτεκτονικών δεδομένων (MDS).

Το Microarchitectural Data Sampling(Microarchitectural Data Sampling) ( MDS ) είναι μια ευπάθεια στην πλευρά της CPU . Σύμφωνα με την Intel , η CPU της έχει κάποια χαλαρά σημεία που μπορούν να εκμεταλλευτούν οι χάκερ. Αυτό σημαίνει ότι παίρνετε τον έλεγχο της CPU για να μπορείτε να διαβάζετε πολύ βραχυπρόθεσμα δεδομένα που είναι αποθηκευμένα σε εσωτερικούς buffer της CPU . Ας δούμε πώς λειτουργεί. Θα μου πούμε επίσης πώς να μάθω εάν το σύστημά σας επηρεάζεται από αυτήν την εκμετάλλευση του ZombieLoad .

MDS – Μικροαρχιτεκτονική Δειγματοληψία Δεδομένων(MDS – Microarchitectural Data Sampling)

Οι σύγχρονοι επεξεργαστές Intel(Intel) χρησιμοποιούν αποθήκευση δεδομένων στα εσωτερικά buffer του, τα δεδομένα αποστέλλονται προς και από την κρυφή μνήμη του επεξεργαστή. Τα εσωτερικά buffer των επεξεργαστών χρησιμοποιούνται για τη μείωση του χρόνου υπολογισμού. Για αυτήν την εξοικονόμηση χρόνου του επεξεργαστή, τα δεδομένα από τους επεξεργαστές αποθηκεύονται πρώτα στην εσωτερική μνήμη που είναι ενσωματωμένη σε έναν επεξεργαστή όπως η Intel . Τα δεδομένα έχουν τη μορφή: στήλες TIME, DATA και IF_VALID . Είναι για να βεβαιωθείτε ότι ένα κομμάτι δεδομένων εξακολουθεί να ισχύει σε μια δεδομένη στιγμή. Αυτό μεταφέρεται στη μνήμη cache της CPU για χρήση με άλλο υλικολογισμικό ή οποιοδήποτε άλλο λογισμικό στον υπολογιστή.

Η ευπάθεια δειγματοληψίας μικροαρχιτεκτονικών δεδομένων ( MDS ) είναι μια μέθοδος κατά την οποία οι χάκερ κλέβουν δεδομένα από τα εξαιρετικά μικρά buffer του επεξεργαστή σε πραγματικό χρόνο. Σε κάθε περίοδο λειτουργίας υπολογιστή, τα δεδομένα αποθηκεύονται με φίλτρα ( TIME , DATA , IF_VALID ) σε αυτές τις μίνι κρυφές μνήμες. Συνεχίζουν να αλλάζουν πολύ γρήγορα που μέχρι να κλαπεί, αλλάζει η αξία του ( και η εγκυρότητά(validity) του ). Ωστόσο, οι χάκερ μπορούν να χρησιμοποιήσουν τα δεδομένα ακόμα και αν τα δεδομένα μέσα στον επεξεργαστή φίλτρα/μνήμη αλλάξουν, επιτρέποντάς τους να αναλάβουν τον έλεγχο του μηχανήματος πλήρως. Δεν είναι εμφανές. Τα προβλήματα(Problems) ξεκινούν όταν ο χάκερ αποκτήσει οποιοδήποτε κλειδί κρυπτογράφησης ή άλλα χρήσιμα δεδομένα από τα mini buffer στον επεξεργαστή.

Για να επαναδιατυπώσουμε τα παραπάνω, οι χάκερ μπορούν να συλλέγουν δεδομένα παρόλο που η διάρκεια ζωής των δεδομένων που αποθηκεύονται είναι εξαιρετικά μικρή. Όπως αναφέρθηκε προηγουμένως, τα δεδομένα συνεχίζουν να αλλάζουν, επομένως οι χάκερ πρέπει να είναι γρήγοροι.

Κίνδυνοι από τη δειγματοληψία μικροαρχιτεκτονικών δεδομένων(Microarchitectural Data Sampling) ( MDS )

Η δειγματοληψία μικροαρχιτεκτονικών δεδομένων(Microarchitectural Data Sampling) ( MDS ) μπορεί να παραχωρήσει κλειδιά κρυπτογράφησης και έτσι να αποκτήσει έλεγχο σε αρχεία και φακέλους. Η MDS(MDS) μπορεί να δώσει και κωδικούς πρόσβασης. Σε περίπτωση παραβίασης, ο υπολογιστής μπορεί να καταστραφεί όπως στην περίπτωση του Ransomware .

Οι κακόβουλοι παράγοντες μπορούν να εξαγάγουν δεδομένα από άλλα προγράμματα και εφαρμογές μόλις εισχωρήσουν στη μνήμη του επεξεργαστή. Η απόκτηση των δεδομένων RAM δεν είναι δύσκολη όταν έχουν τα κλειδιά κρυπτογράφησης. Οι χάκερ χρησιμοποιούν κακόβουλα σχεδιασμένες ιστοσελίδες ή προγράμματα για να αποκτήσουν πρόσβαση στις πληροφορίες του επεξεργαστή.

Το χειρότερο(Worst) από όλα είναι η αδυναμία ενός υπολογιστή που έχει παραβιαστεί, χωρίς να γνωρίζει ότι έχει παραβιαστεί. Η επίθεση MDS(MDS) δεν αφήνει τίποτα στο αρχείο καταγραφής και δεν αφήνει κανένα αποτύπωμα πουθενά στον υπολογιστή ή στο δίκτυο, επομένως οι πιθανότητες να το εντοπίσει κάποιος είναι πολύ λιγότερες.

Τύποι τρωτών σημείων MDS

Μέχρι στιγμής, ανιχνεύονται τέσσερις παραλλαγές της μικροαρχιτεκτονικής:

- Δειγματοληψία δεδομένων θύρας μικροαρχιτεκτονικού φορτίου(Load Port Data Sampling)

- Δειγματοληψία δεδομένων buffer μικροαρχιτεκτονικού καταστήματος(Microarchitectural Store Buffer Data Sampling)

- Μικροαρχιτεκτονική δειγματοληψία δεδομένων buffer πλήρωσης(Microarchitectural Fill Buffer Data Sampling) και

- Δειγματοληψία μικροαρχιτεκτονικών δεδομένων Μη προσωρινή(Microarchitectural Data Sampling Uncacheable) δειγματοληψία

Αυτή ήταν η μεγαλύτερη (ένας χρόνος) περίοδος για την οποία βρέθηκε μια ευπάθεια και κρατήθηκε μυστική έως ότου όλοι οι κατασκευαστές λειτουργικών συστημάτων και άλλοι μπορέσουν να αναπτύξουν μια ενημέρωση κώδικα για τους χρήστες τους.

Ορισμένοι χρήστες αναρωτήθηκαν γιατί δεν μπορούν απλώς να απενεργοποιήσουν το hyperthreading για προστασία από MDS . Η απάντηση είναι ότι η απενεργοποίηση του hyperthreading δεν παρέχει κανενός είδους προστασία. Η απενεργοποίηση του hyperthreading θα κάνει τους υπολογιστές αργούς. Κατασκευάζεται νεότερο(Newer) υλικό για την αντιμετώπιση πιθανών επιθέσεων MDS .

Είναι ο υπολογιστής σας ευάλωτος στο MDS;

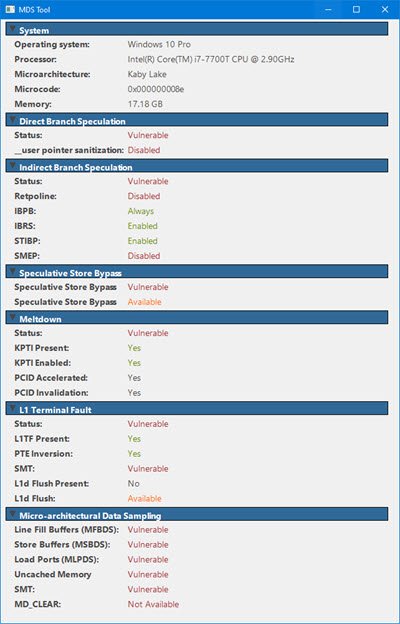

Επαληθεύστε(Verify) εάν το σύστημά σας είναι ευάλωτο. Κάντε λήψη του εργαλείου MDS(MDS Tool) από το mdsattacks.com . Εκεί θα λάβετε πολλές άλλες πληροφορίες.

Πώς να προστατέψετε τους υπολογιστές από το MDS;

Σχεδόν όλα τα λειτουργικά συστήματα έχουν εκδώσει μια ενημερωμένη έκδοση κώδικα η οποία θα πρέπει να χρησιμοποιείται επιπλέον του μικροκώδικα Intel για να κρατήσει μακριά την ευπάθεια. Στο λειτουργικό σύστημα Windows(Windows OS) , οι ενημερώσεις της Τρίτης(Tuesday) λέγεται ότι έχουν επιδιορθώσει τους περισσότερους υπολογιστές. Αυτό, μαζί με τον κώδικα Intel που ενσωματώνεται στις ενημερώσεις κώδικα του λειτουργικού συστήματος, θα πρέπει να είναι αρκετό για να αποτρέψει τη μικροαρχιτεκτονική δειγματοληψία ( MDS ) από το να διακυβεύσει τους υπολογιστές σας.

MDSAttacks website recommends disabling Simultaneous Multi-Threading (SMT), also known as Intel Hyper-Threading Technology, which significantly reduces the impact of MDS-based attacks without the cost of more complex mitigations. Intel has also provided CPU microcode updates, and recommendations for mitigation strategies for operating system (and hypervisor) software. We recommend you install the software updates provided by your operating system and/or hypervisor vendor.

Διατηρήστε τον/τους υπολογιστή σας ενημερωμένο. Ενημερώστε το BIOS(Update your BIOS) και κατεβάστε το πιο πρόσφατο πρόγραμμα οδήγησης συσκευής(download the latest device driver) για τον επεξεργαστή σας από τον ιστότοπο της Intel .

Αυτή η ευπάθεια έχει διορθωθεί από τη Microsoft για τη σειρά λειτουργικών συστημάτων Windows . Το macOS έλαβε επίσης μια ενημερωμένη έκδοση κώδικα στις 15 Μαΐου(May 15th) 2019. Το Linux(Linux) έχει προετοιμάσει τις ενημερώσεις κώδικα, αλλά πρέπει να ληφθεί ξεχωριστά για τη δειγματοληψία δεδομένων μικροαρχιτεκτονικής(Microarchitecture Data Sampling) ( MDS ).

Related posts

Σφάλμα διακοπής λειτουργίας της μονάδας igfxEM στα Windows 11/10

Το λογισμικό Intel Thunderbolt Dock δεν λειτουργεί στα Windows 11/10

Τι είναι το Hyperthreading στην CPU και πώς λειτουργεί;

Ο προσαρμογέας Intel Dual Band Wireless-AC 7260 συνεχίζει να αποσυνδέεται

Σφάλμα εφαρμογής Igfxem.exe - Δεν ήταν δυνατή η ανάγνωση της μνήμης

Windows 11 έναντι Windows 10 σε επεξεργαστές Intel Core 12ης γενιάς

Διορθώστε τη μαύρη οθόνη σε φορητό υπολογιστή Windows 10 με γραφικά Intel HD

Ενεργοποιήστε ή απενεργοποιήστε την τεχνολογία Intel Turbo Boost Max στα Windows 11/10

Ενεργοποιήστε την προστασία ευπάθειας για έλεγχο σφάλματος υπολογιστή επεξεργαστή Intel

Ryzen 3900X έναντι Intel i9-9900K – Ποια CPU είναι πραγματικά καλύτερη;

Δεν είναι δυνατή η εισαγωγή αρχείου μητρώου. Δεν γράφτηκαν όλα τα δεδομένα στο Μητρώο

Τι είναι οι E-Cores και οι P-Core της Intel;

Intel Driver & Support Assistant: Λήψη, εγκατάσταση, ενημέρωση προγραμμάτων οδήγησης Intel

Σύγκριση επεξεργαστή CPU – Intel Core i9 vs i7 vs i5 vs i3

Πώς να υπερχρονίσετε έναν επεξεργαστή Intel (CPU)

Πώς να διαχειριστείτε το όριο χρήσης δεδομένων στα Windows 11/10

Αναθεώρηση Intel Core 12th Gen i7-12700K: Επιστροφή στο παιχνίδι!

Συγκρίθηκαν οι καλύτερες οικονομικές επεξεργαστές παιχνιδιών 2019 - Intel εναντίον Ryzen για εκδόσεις χαμηλού επιπέδου

Αυτή η εφαρμογή δεν μπορεί να ανοίξει - Intel Graphics Command Center

Διπλασιάστε την ταχύτητα WiFi σε φορητούς υπολογιστές και tablet Windows με κάρτες δικτύου Intel