Πώς οι χάκερ μπορούν να ξεπεράσουν τον έλεγχο ταυτότητας δύο παραγόντων

Ίσως πιστεύετε ότι η ενεργοποίηση του ελέγχου ταυτότητας δύο παραγόντων στον λογαριασμό σας τον καθιστά 100% ασφαλή. Ο έλεγχος ταυτότητας δύο παραγόντων(Two-factor authentication) είναι μια από τις καλύτερες μεθόδους για την προστασία του λογαριασμού σας. Αλλά μπορεί να εκπλαγείτε όταν ακούσετε ότι ο λογαριασμός σας μπορεί να παραβιαστεί παρά την ενεργοποίηση του ελέγχου ταυτότητας δύο παραγόντων. Σε αυτό το άρθρο, θα σας πούμε τους διαφορετικούς τρόπους με τους οποίους οι εισβολείς μπορούν να παρακάμψουν τον έλεγχο ταυτότητας δύο παραγόντων.

Τι είναι ο έλεγχος ταυτότητας(Authentication) δύο παραγόντων (2FA);

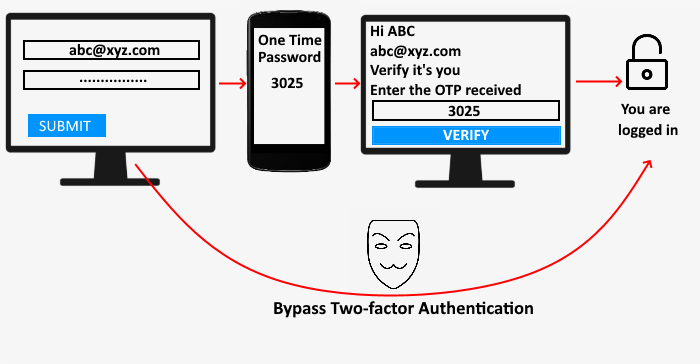

Πριν ξεκινήσουμε, ας δούμε τι είναι το 2FA. Γνωρίζετε ότι πρέπει να εισαγάγετε έναν κωδικό πρόσβασης για να συνδεθείτε στον λογαριασμό σας. Χωρίς τον σωστό κωδικό πρόσβασης, δεν μπορείτε να συνδεθείτε. Το 2FA είναι η διαδικασία προσθήκης ενός επιπλέον επιπέδου ασφαλείας στον λογαριασμό σας. Αφού την ενεργοποιήσετε, δεν μπορείτε να συνδεθείτε στον λογαριασμό σας εισάγοντας μόνο τον κωδικό πρόσβασης. Πρέπει να ολοκληρώσετε ένα ακόμη βήμα ασφαλείας. Αυτό σημαίνει ότι στο 2FA, ο ιστότοπος επαληθεύει τον χρήστη σε δύο βήματα.

Διαβάστε(Read) : Πώς να ενεργοποιήσετε την επαλήθευση σε 2 βήματα στον λογαριασμό Microsoft(How to Enable 2-step Verification in Microsoft Account) .

Πώς λειτουργεί το 2FA;

Ας κατανοήσουμε την αρχή λειτουργίας του ελέγχου ταυτότητας δύο παραγόντων. Το 2FA απαιτεί να επαληθεύσετε τον εαυτό σας δύο φορές. Όταν εισάγετε το όνομα χρήστη και τον κωδικό πρόσβασής σας, θα ανακατευθυνθείτε σε άλλη σελίδα, όπου πρέπει να προσκομίσετε μια δεύτερη απόδειξη ότι είστε το πραγματικό πρόσωπο που προσπαθεί να συνδεθείτε. Ένας ιστότοπος μπορεί να χρησιμοποιήσει οποιαδήποτε από τις ακόλουθες μεθόδους επαλήθευσης:

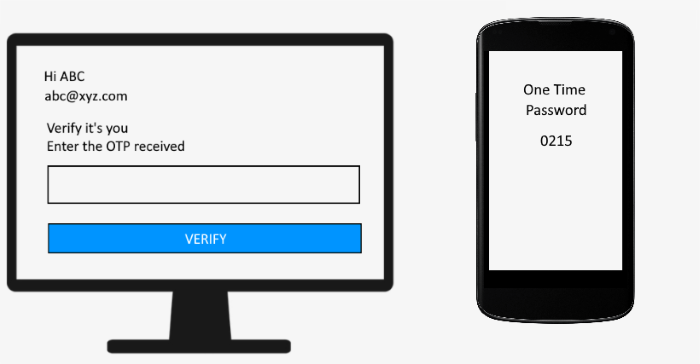

OTP (Κωδικός μίας χρήσης)

Αφού εισαγάγετε τον κωδικό πρόσβασης, ο ιστότοπος σάς λέει να επαληθεύσετε τον εαυτό σας εισάγοντας το OTP που αποστέλλεται στον εγγεγραμμένο αριθμό κινητού σας τηλεφώνου. Αφού εισαγάγετε το σωστό OTP , μπορείτε να συνδεθείτε στο λογαριασμό σας.

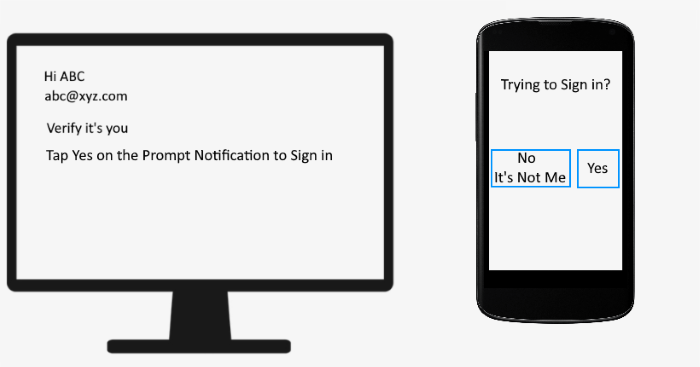

Άμεση ειδοποίηση

Η άμεση ειδοποίηση εμφανίζεται στο smartphone σας εάν είναι συνδεδεμένο στο διαδίκτυο. Πρέπει να επαληθεύσετε τον εαυτό σας πατώντας στο κουμπί « Ναι ». (Yes)Μετά από αυτό, θα συνδεθείτε στον λογαριασμό σας στον υπολογιστή σας.

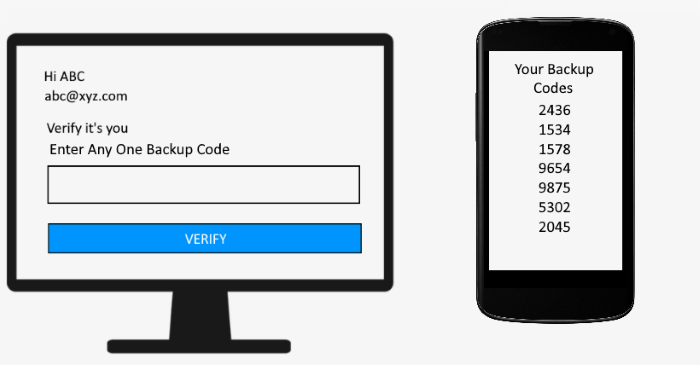

Εφεδρικοί κωδικοί

Οι εφεδρικοί(Backup) κωδικοί είναι χρήσιμοι όταν οι δύο παραπάνω μέθοδοι επαλήθευσης δεν λειτουργούν. Μπορείτε να συνδεθείτε στον λογαριασμό σας εισάγοντας οποιονδήποτε από τους εφεδρικούς κωδικούς που έχετε κατεβάσει από τον λογαριασμό σας.

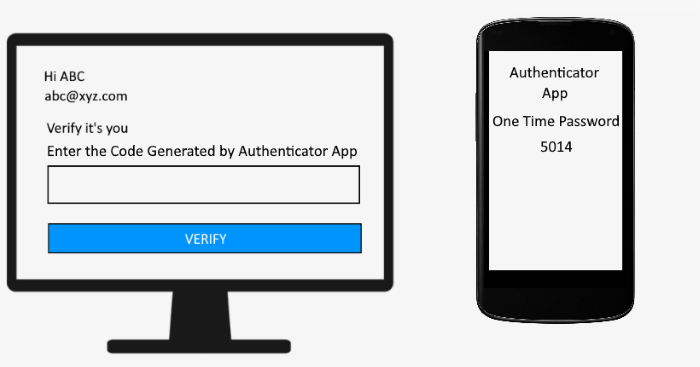

Εφαρμογή Authenticator

Σε αυτήν τη μέθοδο, πρέπει να συνδέσετε τον λογαριασμό σας με μια εφαρμογή ελέγχου ταυτότητας. Κάθε φορά που θέλετε να συνδεθείτε στον λογαριασμό σας, πρέπει να εισάγετε τον κωδικό που εμφανίζεται στην εφαρμογή ελέγχου ταυτότητας που είναι εγκατεστημένη στο smartphone σας.

Υπάρχουν πολλές ακόμη μέθοδοι επαλήθευσης που μπορεί να χρησιμοποιήσει ένας ιστότοπος.

Διαβάστε(Read) : Πώς να προσθέσετε επαλήθευση σε δύο βήματα στον Λογαριασμό σας Google(How To Add Two-step Verification To Your Google Account) .

Πώς οι χάκερ μπορούν να ξεπεράσουν τον έλεγχο ταυτότητας δύο παραγόντων(Two-factor Authentication)

Αναμφίβολα, το 2FA κάνει τον λογαριασμό σας πιο ασφαλή. Ωστόσο, υπάρχουν ακόμη πολλοί τρόποι με τους οποίους οι χάκερ μπορούν να παρακάμψουν αυτό το επίπεδο ασφαλείας.

1] Κλοπή cookie(Cookie Stealing) ή πειρατεία συνεδρίας(Session Hijacking)

Η κλοπή cookie ή η πειρατεία συνεδρίας(Cookie stealing or session hijacking) είναι η μέθοδος κλοπής του cookie περιόδου λειτουργίας του χρήστη. Μόλις ο χάκερ επιτύχει στην κλοπή του cookie περιόδου λειτουργίας, μπορεί εύκολα να παρακάμψει τον έλεγχο ταυτότητας δύο παραγόντων. Οι εισβολείς γνωρίζουν πολλές μεθόδους αεροπειρατείας, όπως καθήλωση συνεδρίας, sniffing συνεδρίας, δέσμες ενεργειών μεταξύ τοποθεσιών, επίθεση κακόβουλου λογισμικού κ.λπ. Το Evilginx(Evilginx) είναι ένα από τα δημοφιλή πλαίσια που χρησιμοποιούν οι χάκερ για να εκτελέσουν μια επίθεση man-in-the-middle. Σε αυτή τη μέθοδο, ο χάκερ στέλνει έναν σύνδεσμο phishing στον χρήστη που τον οδηγεί σε μια σελίδα σύνδεσης διακομιστή μεσολάβησης. Όταν ο χρήστης συνδέεται στο λογαριασμό του χρησιμοποιώντας το 2FA, το Evilginx καταγράφει τα διαπιστευτήρια σύνδεσής του μαζί με τον κωδικό ελέγχου ταυτότητας. Από το OTPλήγει μετά τη χρήση του και ισχύει επίσης για ένα συγκεκριμένο χρονικό πλαίσιο, δεν υπάρχει καμία χρήση στη λήψη του κωδικού ελέγχου ταυτότητας. Όμως ο χάκερ έχει τα cookies περιόδου λειτουργίας του χρήστη, τα οποία μπορεί να χρησιμοποιήσει για να συνδεθεί στον λογαριασμό του και να παρακάμψει τον έλεγχο ταυτότητας δύο παραγόντων.

2] Δημιουργία διπλού κώδικα

Εάν έχετε χρησιμοποιήσει την εφαρμογή Google Authenticator , γνωρίζετε ότι δημιουργεί νέους κωδικούς μετά από συγκεκριμένο χρονικό διάστημα. Το Google Authenticator(Google Authenticator) και άλλες εφαρμογές ελέγχου ταυτότητας λειτουργούν σε έναν συγκεκριμένο αλγόριθμο. Οι γεννήτριες τυχαίων(Random) κωδικών γενικά ξεκινούν με μια τιμή σποράς για να δημιουργήσουν τον πρώτο αριθμό. Στη συνέχεια, ο αλγόριθμος χρησιμοποιεί αυτήν την πρώτη τιμή για να δημιουργήσει τις υπόλοιπες τιμές κώδικα. Εάν ο χάκερ είναι σε θέση να κατανοήσει αυτόν τον αλγόριθμο, μπορεί εύκολα να δημιουργήσει έναν διπλότυπο κώδικα και να συνδεθεί στον λογαριασμό του χρήστη.

3] Brute Force

Το Brute Force(Brute Force) είναι μια τεχνική για τη δημιουργία όλων των πιθανών συνδυασμών κωδικών πρόσβασης. Ο χρόνος διάσπασης ενός κωδικού πρόσβασης με ωμή βία εξαρτάται από τη διάρκειά του. Όσο μεγαλύτερος είναι ο κωδικός πρόσβασης, τόσο περισσότερος χρόνος χρειάζεται για να σπάσει. Γενικά, οι κωδικοί ελέγχου ταυτότητας είναι από 4 έως 6 ψηφία, οι χάκερ μπορούν να δοκιμάσουν μια προσπάθεια ωμής βίας να παρακάμψουν το 2FA. Αλλά σήμερα, το ποσοστό επιτυχίας των επιθέσεων ωμής βίας είναι μικρότερο. Αυτό συμβαίνει επειδή ο κωδικός ελέγχου ταυτότητας παραμένει έγκυρος μόνο για σύντομο χρονικό διάστημα.

4] Κοινωνική Μηχανική

Το Social Engineering είναι η τεχνική κατά την οποία ένας εισβολέας προσπαθεί να ξεγελάσει το μυαλό του χρήστη και τον αναγκάζει να εισαγάγει τα διαπιστευτήρια σύνδεσής του σε μια ψεύτικη σελίδα σύνδεσης. Ανεξάρτητα από το αν ο εισβολέας γνωρίζει το όνομα χρήστη και τον κωδικό πρόσβασής σας ή όχι, μπορεί να παρακάμψει τον έλεγχο ταυτότητας δύο παραγόντων. Πως? Ας δούμε:

Ας εξετάσουμε την πρώτη περίπτωση κατά την οποία ο εισβολέας γνωρίζει το όνομα χρήστη και τον κωδικό πρόσβασής σας. Δεν μπορεί να συνδεθεί στον λογαριασμό σας επειδή έχετε ενεργοποιήσει το 2FA. Για να λάβετε τον κωδικό, μπορεί να σας στείλει ένα email με κακόβουλο σύνδεσμο, δημιουργώντας σας φόβο ότι ο λογαριασμός σας μπορεί να χακαριστεί εάν δεν λάβετε άμεσα μέτρα. Όταν κάνετε κλικ σε αυτόν τον σύνδεσμο, θα ανακατευθυνθείτε στη σελίδα του χάκερ που μιμείται την αυθεντικότητα της αρχικής ιστοσελίδας. Μόλις εισαγάγετε τον κωδικό πρόσβασης, ο λογαριασμός σας θα παραβιαστεί.

Τώρα, ας πάρουμε μια άλλη περίπτωση στην οποία ο χάκερ δεν γνωρίζει το όνομα χρήστη και τον κωδικό πρόσβασής σας. Και πάλι(Again) , σε αυτήν την περίπτωση, σας στέλνει έναν σύνδεσμο phishing και κλέβει το όνομα χρήστη και τον κωδικό πρόσβασής σας μαζί με τον κωδικό 2FA.

5] ΟΑυθ

Η ενοποίηση του OAuth(OAuth) παρέχει στους χρήστες τη δυνατότητα να συνδεθούν στο λογαριασμό τους χρησιμοποιώντας έναν λογαριασμό τρίτου μέρους. Είναι μια φημισμένη διαδικτυακή εφαρμογή που χρησιμοποιεί διακριτικά εξουσιοδότησης για να αποδείξει την ταυτότητα μεταξύ των χρηστών και των παρόχων υπηρεσιών. Μπορείτε να θεωρήσετε το OAuth έναν εναλλακτικό τρόπο σύνδεσης στους λογαριασμούς σας.

Ένας μηχανισμός OAuth λειτουργεί με τον ακόλουθο τρόπο:

- Ο ιστότοπος Α ζητά από τον ιστότοπο Β(Site B) (π.χ. Facebook ) ένα διακριτικό ελέγχου ταυτότητας.

- Ο ιστότοπος Β(Site B) θεωρεί ότι το αίτημα δημιουργείται από τον χρήστη και επαληθεύει τον λογαριασμό του χρήστη.

- Στη συνέχεια, ο ιστότοπος Β(Site B) στέλνει έναν κωδικό επανάκλησης και αφήνει τον εισβολέα να συνδεθεί.

Στις παραπάνω διαδικασίες, είδαμε ότι ο εισβολέας δεν χρειάζεται να επαληθεύσει τον εαυτό του μέσω 2FA. Αλλά για να λειτουργήσει αυτός ο μηχανισμός παράκαμψης, ο χάκερ θα πρέπει να έχει το όνομα χρήστη και τον κωδικό πρόσβασης του λογαριασμού του χρήστη.

Αυτός είναι ο τρόπος με τον οποίο οι χάκερ μπορούν να παρακάμψουν τον έλεγχο ταυτότητας δύο παραγόντων του λογαριασμού ενός χρήστη.

Πώς να αποτρέψετε την παράκαμψη 2FA;

Οι χάκερ μπορούν πράγματι να παρακάμψουν τον έλεγχο ταυτότητας δύο παραγόντων, αλλά σε κάθε μέθοδο, χρειάζονται τη συγκατάθεση των χρηστών την οποία λαμβάνουν εξαπατώντας τους. Χωρίς να εξαπατηθούν οι χρήστες, η παράκαμψη του 2FA δεν είναι δυνατή. Ως εκ τούτου(Hence) , θα πρέπει να προσέξετε τα ακόλουθα σημεία:

- Πριν κάνετε κλικ σε οποιονδήποτε σύνδεσμο, ελέγξτε την αυθεντικότητά του. Μπορείτε να το κάνετε ελέγχοντας τη διεύθυνση email του αποστολέα.

- Δημιουργήστε έναν ισχυρό κωδικό πρόσβασης(Create a strong password) που περιέχει έναν συνδυασμό αλφαβήτων, αριθμών και ειδικών χαρακτήρων.

- Χρησιμοποιήστε(Use) μόνο αυθεντικές εφαρμογές ελέγχου ταυτότητας, όπως το Google(Google) authenticator, το Microsoft(Microsoft) authenticator κ.λπ.

- Κατεβάστε(Download) και αποθηκεύστε τους εφεδρικούς κωδικούς σε ασφαλές μέρος.

- Ποτέ μην εμπιστεύεστε τα μηνύματα ηλεκτρονικού ψαρέματος που χρησιμοποιούν οι χάκερ για να ξεγελάσουν το μυαλό των χρηστών.

- Μην μοιράζεστε κωδικούς ασφαλείας με κανέναν.

- Ρυθμίστε(Setup) το κλειδί ασφαλείας στον λογαριασμό σας, μια εναλλακτική λύση στο 2FA.

- Συνεχίστε να αλλάζετε τον κωδικό πρόσβασής σας τακτικά.

Διαβάστε(Read) : Συμβουλές για να αποφύγετε τους χάκερ από τον υπολογιστή σας με Windows(Tips to Keep Hackers out of your Windows computer) .

συμπέρασμα

Ο έλεγχος ταυτότητας δύο παραγόντων είναι ένα αποτελεσματικό επίπεδο ασφαλείας που προστατεύει τον λογαριασμό σας από πειρατεία. Οι χάκερ θέλουν πάντα να έχουν την ευκαιρία να παρακάμψουν το 2FA. Εάν γνωρίζετε διαφορετικούς μηχανισμούς εισβολής και αλλάζετε τον κωδικό πρόσβασής σας τακτικά, μπορείτε να προστατεύσετε καλύτερα τον λογαριασμό σας.

Related posts

Πώς να ενεργοποιήσετε τον έλεγχο ταυτότητας δύο παραγόντων στο Discord

Πώς να ρυθμίσετε σωστά τις επιλογές ανάκτησης και δημιουργίας αντιγράφων ασφαλείας για έλεγχο ταυτότητας δύο παραγόντων

Πώς να εγκαταστήσετε το Drupal χρησιμοποιώντας WAMP στα Windows

Καλύτερο λογισμικό και υλικό Bitcoin Wallets για Windows, iOS, Android

Ρύθμιση ραδιοφωνικού σταθμού Internet δωρεάν σε υπολογιστή με Windows

Τα καλύτερα εργαλεία για να στείλετε SMS δωρεάν από τον υπολογιστή σας

Τα καλύτερα τραπέζια φορητών υπολογιστών για αγορά μέσω Διαδικτύου

Τι είναι το σύνδρομο Silly Window - Εξήγηση και Πρόληψη

Τι σημαίνει NFT και Πώς να δημιουργήσετε NFT Digital Art;

Αυτός ο λογαριασμός δεν είναι συνδεδεμένος με κανέναν λογαριασμό Mixer

Τι είναι τα μεγάλα δεδομένα - Μια απλή εξήγηση με παράδειγμα

Πώς να φτιάξετε προσκλητήριο σε υπολογιστή με Windows

Πώς να μετατρέψετε δυαδικό σε κείμενο χρησιμοποιώντας αυτόν τον μετατροπέα κειμένου σε δυαδικό

Πώς να δημιουργήσετε αυτο-υπογεγραμμένα πιστοποιητικά SSL στα Windows 11/10

Φέρτε τη δική σας συσκευή (BYOD) πλεονεκτήματα, βέλτιστες πρακτικές κ.λπ.

Πώς να εγκαταστήσετε τα Windows 95 στα Windows 10

Πώς να προστατεύσετε με κωδικό πρόσβασης και να ασφαλίσετε έγγραφα PDf με το LibreOffice

Το πλαίσιο σχολίων του Disqus δεν φορτώνεται ή δεν εμφανίζεται για έναν ιστότοπο

Συμβουλές αγορών Cyber Monday & Black Friday για εκπτώσεις που θέλετε να ακολουθήσετε

Πώς να διαγράψετε τον λογαριασμό σας στο LastPass